无线安全 – 访问控制攻击

无线安全 – 访问控制攻击

无线网络比有线网络更容易受到攻击,这已经不是什么秘密了。除了协议漏洞本身之外,它还是一种“无线”共享介质,可将此类网络打开到全新的攻击面集。在连续的子章节中,我将尝试介绍无线通信的许多方面(或更确切地说是威胁),这些方面可能被恶意 3rd 派对。

访问控制攻击

访问控制的概念就是控制谁可以访问网络,谁不能访问。它可以防止恶意 3rd方(未经授权)关联到无线网络。访问控制的思想与身份验证过程非常相似;然而,这两个概念是互补的。身份验证通常基于一组凭据(用户名和密码),访问控制可能会超出此范围并验证客户端用户或客户端用户设备的其他特征。

众所周知,无线网络中使用的访问控制机制基于 MAC 地址白名单。AP 存储有资格访问无线网络的授权 MAC 地址列表。使用当今可用的工具,这种安全机制不是很强大,因为 MAC 地址(无线客户端芯片组的硬件地址)可能很容易被欺骗。

唯一的挑战是找出 AP 允许哪些 MAC 地址对网络进行身份验证。但由于无线介质是共享介质,任何人都可以嗅探空气中流动的流量,并查看具有有效数据流量的帧中的 MAC 地址(它们在未加密的标头中可见)。

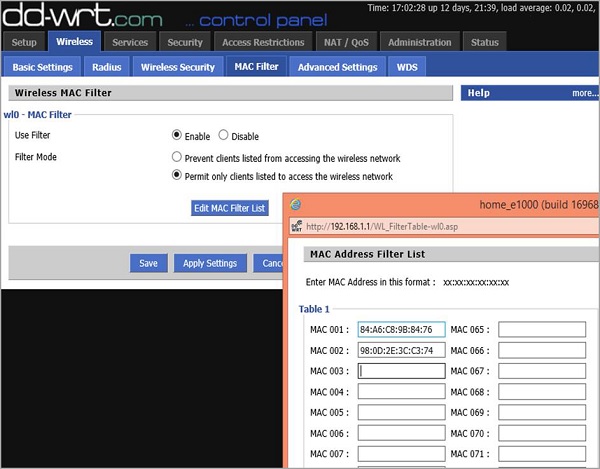

如下图所示,在我的家用路由器上,我通过指定其 MAC 地址将两个设备设置为能够与 AP 通信。

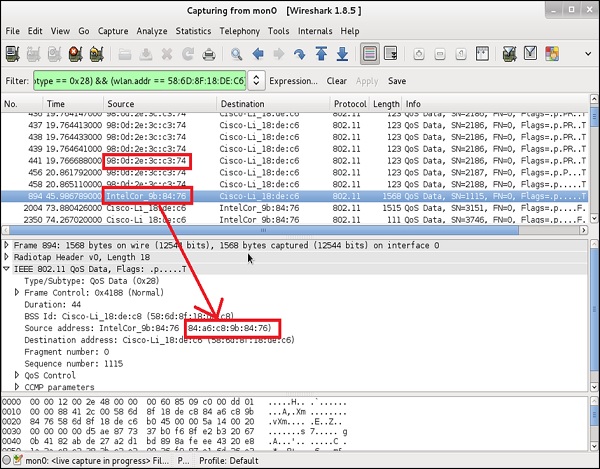

这是攻击者一开始没有的信息。然而,由于无线媒体对嗅探是“开放的”,他可能会使用 Wireshark 来监听那些在特定时间连接并与 AP 通话的设备。当您启动 Wireshark 进行空中嗅探时,您很可能每秒收到数百个数据包,因此,在 Wireshark 中使用高效的过滤规则是明智的。我实现的过滤器类型是 –

(wlan.fc.type_subtype == 0x28) && (wlan.addr == 58:6D:8F:18:DE:C8)

这个过滤器的第一部分告诉 Wireshark 它应该只查看数据包(而不是信标帧或其他管理帧)。它是一个子类型0x28 AND(“&&”)其中一方应该是我的 AP(它在无线电接口上的MAC 地址为58:6D:8F:18:DE:C8)。

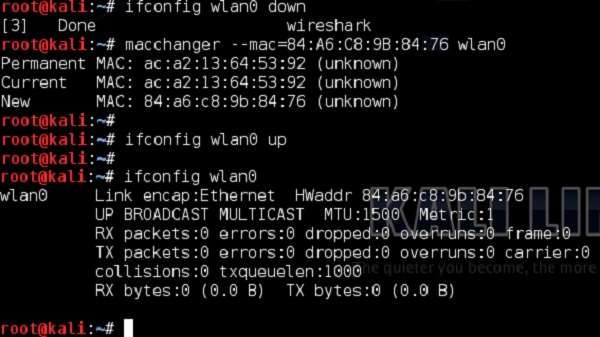

您可以注意到有两个设备正在与 AP 交换数据包,这是我之前作为管理员特别允许在 MAC 过滤中使用的设备。有了这两个,作为攻击者,你唯一要做的配置就是在本地更改无线网卡的 MAC 地址。在这个例子中,我将使用一个基于 Linux 的工具(但对于所有可能的操作系统还有很多其他的工具) –

这是一种绕过基于 MAC 过滤的访问控制的简单方法。如今,执行访问控制的方法要先进得多。

专门的认证服务器可以通过查看来自特定客户端的无线帧的外观并将它们与以特定供应商而闻名的一组“基线”。但是,这不是您在家庭网络上可能看到的。这些解决方案非常昂贵,并且需要集成多种类型服务器的更复杂的基础设施——最有可能在一些企业环境中遇到。