无线安全 – 流量分析

无线安全 – 流量分析

无线流量分析过程在取证调查或故障排除过程中可能非常有帮助,当然这是一种很好的自学方式(只是为了了解应用程序和协议如何相互通信)。为了使流量分析成为可能,首先,需要以某种方式收集这些流量,这个过程称为流量嗅探。最常用的流量嗅探工具是 Kismet 和 Wireshark。这两个程序都提供了适用于 Windows 和 Linux 环境的版本。

对于无线网络的渗透测试和黑客攻击,需要收集的数据类型有BSSID、WEP IV、TKIP IV、CCMP IV、EAP 4 次握手交换、无线信标帧、通信方的 MAC 地址等。您可以在无线流量转储中获得更多信息。您将获得的大部分信息都将用于上一章中介绍的所有攻击。它们可以(例如)用作离线暴力攻击的输入,以破解 WLAN 部署中使用的加密和身份验证模型。

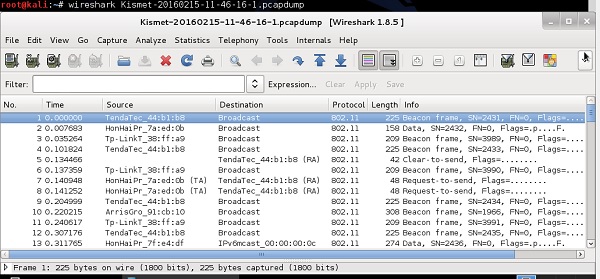

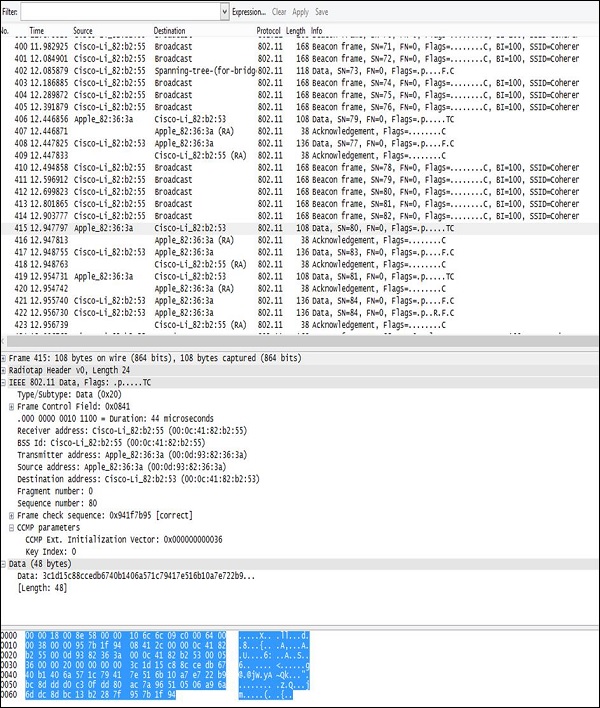

在 Windows 和 Linux 中使用 Wireshark 都非常直观——这两种环境都提供了一个对于两个系统看起来相同的 GUI。程序启动时,您只需要指明用于流量嗅探的物理接口(您可以选择任何接口,有线接口或无线接口),然后进行流量嗅探。以下屏幕截图显示了无线网卡收集的无线数据包示例。

输出的布局始终相同 – 从顶部开始,您有 –

-

Filter Field – Wireshark 配备了一个非常好的过滤工具,可以限制实时流量输出。当您需要从每秒来自周围所有无线客户端的数百个数据包中提取特定流量(在特定 MAC 地址之间或特定 IP 地址之间)时,它非常有用。

-

流量输出– 在本节中,您可以看到显示的所有数据包,这些数据包在无线接口上一一嗅探。在输出的这一部分中,您只能看到流量特征的基本摘要,例如 – SRC/DST MAC 地址、协议(在本例中为 Wi-Fi 802.11)和有关数据包的简要信息。

-

数据的解码参数– 本节列出了帧中存在的所有字段(所有标题 + 数据)。使用示例转储,我们可以看到,某些信息集是不可读数据的形式(可能是加密的),并且在 802.11 标头中您可以找到 CCMP 信息(它确认流量是 AES 加密的),因此它必须是 WPA2无线网络。

-

十六进制转储– 十六进制转储与您上面“数据的解码参数”中的信息完全相同,但采用十六进制格式。原因是,十六进制表示是数据包的原始方式,但 Wireshark 有数千个“流量模板”,用于将特定的 HEX 值映射到已知的协议字段。例如,在 802.11 标头中,从 5 到 11 的字节始终是无线帧的 MAC 地址的来源,使用相同的模式映射,Wireshark(和其他嗅探器)可以重新构建和解码静态(众所周知)协议字段。

您可以使用常见的.pcap格式保存所有流量转储,该格式以后可以用作输入,例如,对收集的流量执行一些高级操作(例如破解加密模型)的 python 脚本。

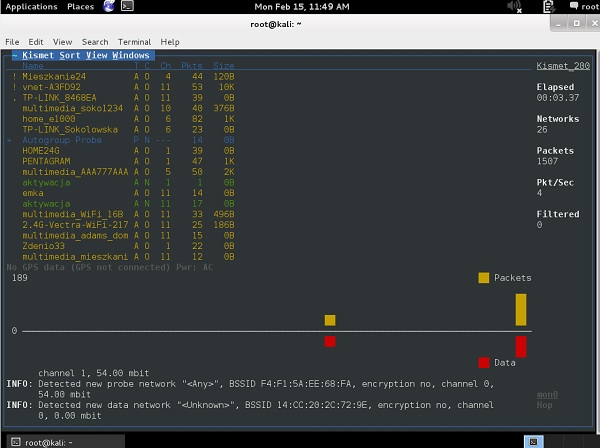

您应该知道的另一个工具是Kismet。只要您启动 Kismet 工具并指定mon0接口,它就会列出在您的环境中检测到的所有 SSID。

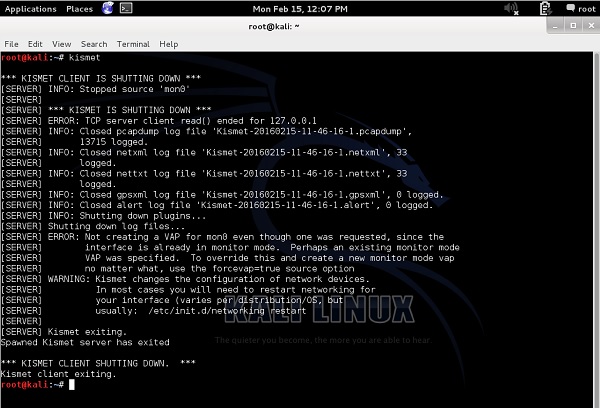

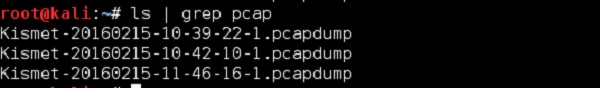

在 Kismet 运行期间,所有无线数据包都被收集并存储在.pcap文件中。当您退出程序时,您会收到一条消息,说明所有无线数据包转储都已保存,之后您可以访问它们。

在上面的示例中,所有数据包转储都存储在二进制文件中(当您使用“more”或“vi”或“nano”等打开这些文件时,它们不是可读格式)。

要正确打开它们,您必须使用 Wireshark(再次!)。