无线安全 – WEP 加密 WLAN

无线安全 – WEP 加密 WLAN

如前所述,WEP 是第一个添加了身份验证和加密的无线“安全”模型。它基于 RC4 算法和 24 位初始化向量 (IV) – 这是实现的最大缺点,导致 WEP 在几分钟内可破解,我将在以下页面中展示。

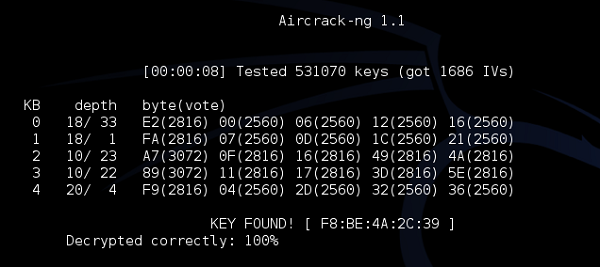

我将再次使用“LAB-test”WLAN,这种类型通过 WEP 使用以下密钥进行保护:“F8Be4A2c39”。它是数字和字母的组合,长度为10个字符——从密码强度来看——密钥比较强。

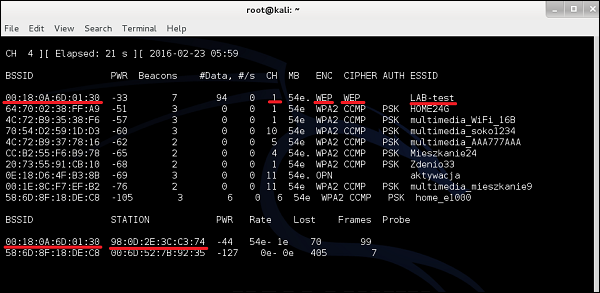

与上一个示例相同,我们将从 airodump-ng 开始,被动收集有关 WLAN 的一些信息。

如您所见,有“LAB-test”,由 AP 在信道 1 上广播,BSSID 为 00:18: 0A:6D:01:30。加密模型是WEP,加上WEP cipher(基于弱RC4 算法)。在下半部分,您可以看到有关 STATION 的信息 – 事实上,这是连接到特定 WLAN 的无线客户端列表。在 BSSID 00:18:0A:6D: 01:30(这是我们的实验室测试),我们有 98: 0D:2E: 3C:C3:74 (猜猜那是什么?是的,这是我的智能手机)。

我们需要进行的下一步是收集此客户端通过空中交换的数据包。您还记得,数据包中包含 IV 向量。如果我们收集足够多的带有 IV 的数据包,我们将最终获得一组弱 IV 向量——这将允许我们导出 WEP 密码。所以我们走吧!首先,我们将使用已知的实用程序 airodump-ng 来嗅探特定 BSSID(实验室测试的 BSSID)的无线通信。

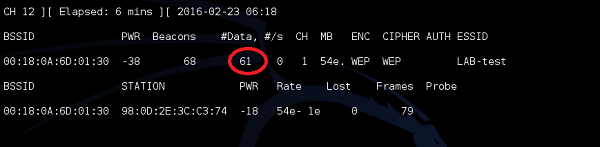

如您所见,随着流量的流动,收集到的数据包的数量也在增加。那时我们有 61 个数据包,至少有 25000 个左右是明智的!

几分钟后,计数器至少达到 25000,我们可以尝试使用工具aircrack-ng导出密钥。

如您所见,仅通过被动侦听网络(并收集足够的数据包),我们就能够破解 WEP 加密并导出密钥。现在,您可以免费访问无线网络并使用 Internet。