SAP 安全 – Unix 平台

SAP 安全 – Unix 平台

在使用某些 Unix 属性、文件或服务、保护密码文件和停用rlogin和remsh 的BSD 远程服务时,您需要采取各种安全措施。

密码保护

在 Unix 平台上,攻击者可以使用字典攻击程序来发现存储在 Unix 操作系统中的密码信息。您可以将密码存储在影子密码文件中,只有 root 用户才能访问该文件以提高系统的安全性。

停用远程服务

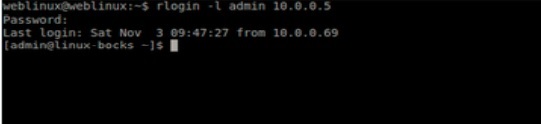

BSD 远程服务允许远程访问 Unix 系统。启动远程连接时/etc/host.equiv和$HOME/.rhosts使用,如果这些文件包含有关连接源的主机名和 IP 地址或任何通配符的信息,则无需输入密码登录时。

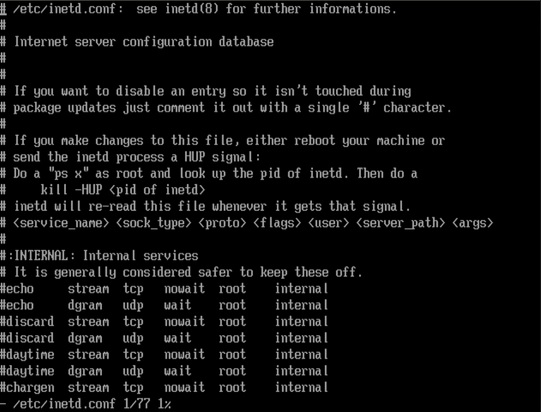

远程服务 rlogin 和 remsh 在这种情况下是安全威胁,您需要停用这些服务。您可以通过转到Unix 系统中的inetd.conf文件来停用这些服务。

在 Unix 系统中,rlogin 是一个远程 shell 客户端(类似于 SSH),它被设计成又快又小。它没有加密,这在高安全性环境中可能有一些小缺点,但它可以以非常高的速度运行。服务器和客户端都不会使用大量内存。

在 UNIX 中保护网络文件系统

在 UNIX 平台中,网络文件系统用于从 SAP 系统通过网络访问传输和工作目录。要访问工作目录,身份验证过程涉及网络地址。攻击者可能会使用 IP 欺骗通过网络文件系统获得未经授权的访问。

为了使系统安全,您不应该在网络文件系统上分发主目录,并且应该仔细分配对这些目录的写授权。

UNIX 中 SAP 系统的 SAP 系统目录访问

您应该在 UNIX 中为 SAP 系统目录设置以下访问权限 –

| SAP Directory | 八进制形式访问权限 | 所有者 | 团体 |

|---|---|---|---|

| /sapmnt/<SID>/exe | 775 | <sid>adm | 系统 |

| /sapmnt/<SID>/exe/saposcol | 4755 | 根 | 系统 |

| /sapmnt/<SID>/global | 700 | <sid>adm | 系统 |

| /sapmnt/<SID>/profile | 755 | <sid>adm | 系统 |

| /usr/sap/<SID> | 751 | <sid>adm | 系统 |

| /usr/sap/<SID>/<Instance ID> | 755 | <sid>adm | 系统 |

| /usr/sap/<SID>/<Instance ID>/* | 750 | <sid>adm | 系统 |

| /usr/sap/<SID>/<Instance ID>/sec | 700 | <sid>adm | 系统 |

| /usr/sap/<SID>/SYS | 755 | <sid>adm | 系统 |

| /usr/sap/<SID>/SYS/* | 755 | <sid>adm | 系统 |

| /usr/sap/trans | 775 | <sid>adm | 系统 |

| /usr/sap/trans/* | 770 | <sid>adm | 系统 |

| /usr/sap/trans/.sapconf | 775 | <sid>adm | 系统 |

| <home directory of <sid>adm> | 700 | <sid>adm | 系统 |

| <home directory of <sid>adm>/* | 700 | <sid>adm | 系统 |