Kali Linux – 嗅探和欺骗

Kali Linux – 嗅探和欺骗

嗅探工具的基本概念就像窃听一样简单,Kali Linux 有一些用于此目的的流行工具。在本章中,我们将了解 Kali 中可用的嗅探和欺骗工具。

Burpsuite

Burpsuite 可以用作浏览器和 Web 服务器之间的嗅探工具,以查找 Web 应用程序使用的参数。

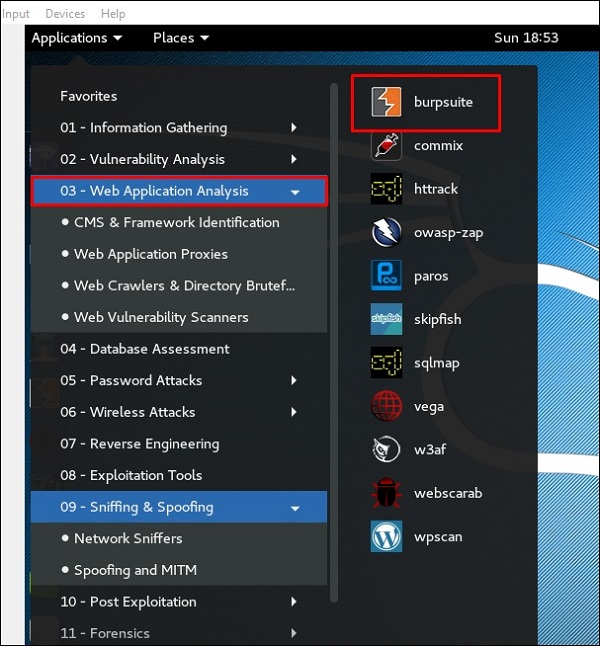

要打开 Burpsuite,请转到 Applications → Web Application Analysis → burpsuite。

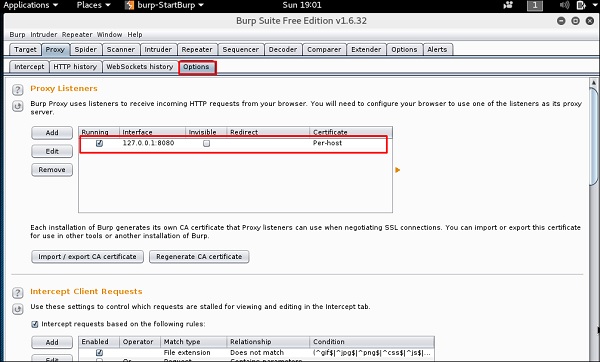

为了设置嗅探,我们将 burpsuite 配置为代理。为此,请转到选项,如下面的屏幕截图所示。选中如图所示的框。

在这种情况下,代理 IP 将为 127.0.0.1,端口为 8080。

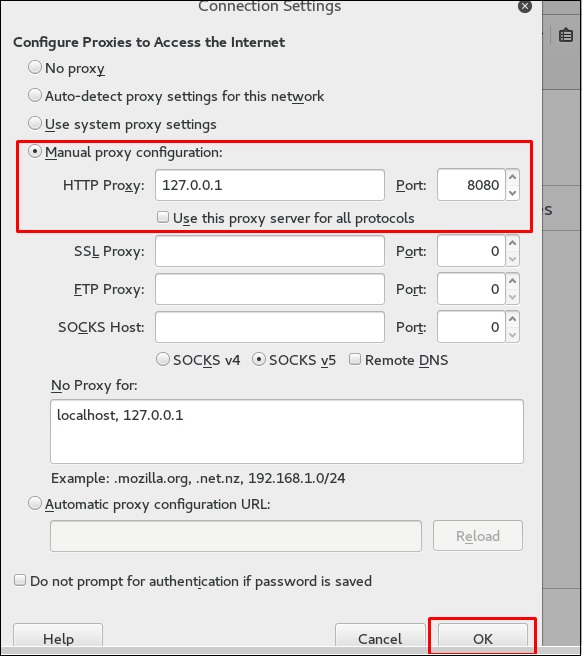

然后配置浏览器代理,即burpsuite机器的IP和端口。

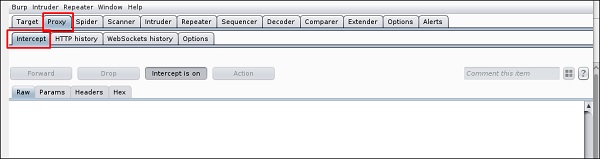

要开始拦截,请转至代理 → 拦截 → 单击“拦截已开启”。

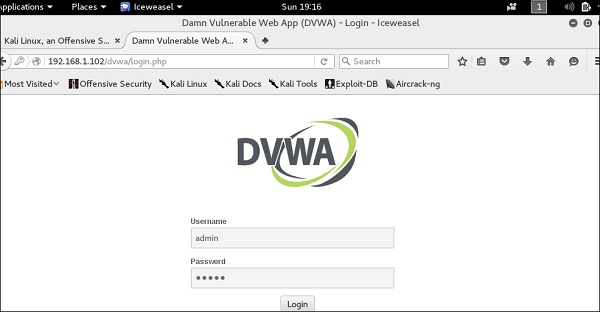

继续在要查找参数以测试漏洞的网页上导航。

在这种情况下,它是具有 IP 192.168.1.102 的 metasploitable 机器

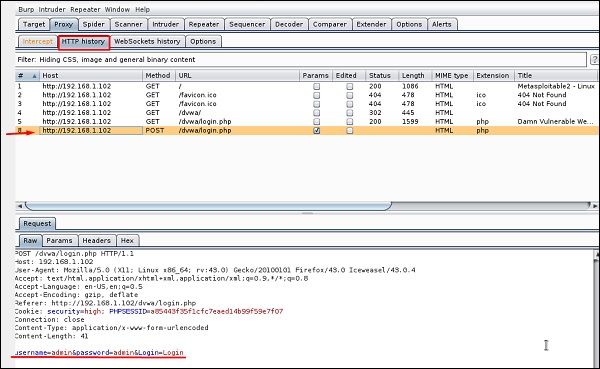

转到“HTTP 历史记录”。在下面的屏幕截图中,红色箭头标记的行显示了最后一个请求。在 Raw 中,隐藏参数(例如会话 ID)和其他参数(例如用户名和密码)已用红色下划线标出。

中间件

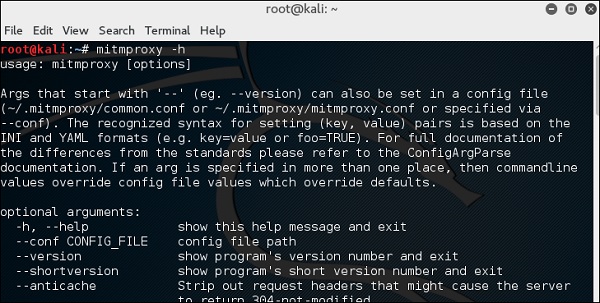

mitmproxy是一个支持 SSL 的中间人 HTTP 代理。它提供了一个控制台界面,允许即时检查和编辑流量。

要打开它,请转到终端并输入“mitmproxy -parameter”,要获取有关命令的帮助,请输入“mitmproxy -h”。

要启动 mitmproxy,请键入“mitmproxy –p portnumber”。在这种情况下,它是“mitmproxy -p 80”。

线鲨

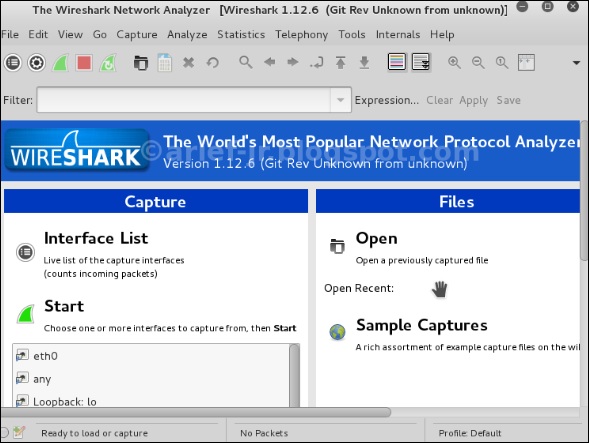

Wireshark 是最好的数据包分析器之一。它在帧级别对数据包进行深入分析。您可以从其官方网页获取有关 Wireshark 的更多信息:https : //www.wireshark.org/。在 Kali 中,可以使用以下路径找到它 – 应用程序→嗅探和欺骗→wireshark。

单击wireshark 后,将打开以下GUI。

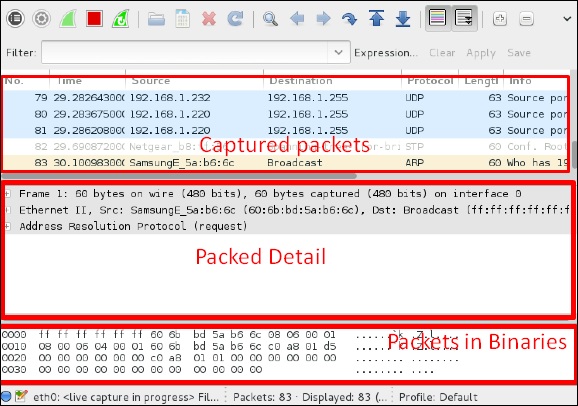

单击“开始”,抓包将开始,如下面的屏幕截图所示。

单条

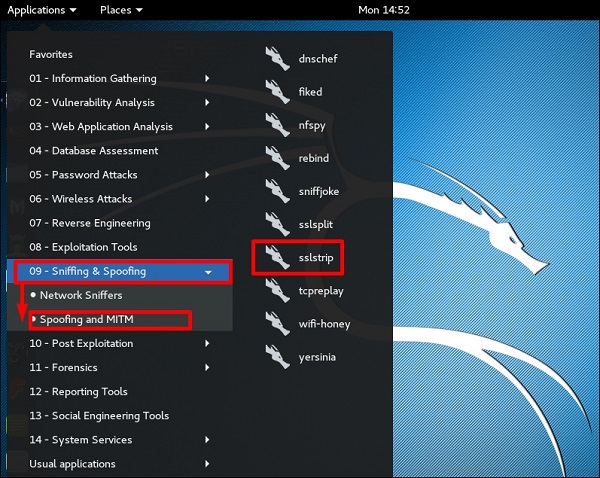

sslstrip是一种 MITM 攻击,它强制受害者的浏览器通过 HTTP 以纯文本方式进行通信,代理会修改来自 HTTPS 服务器的内容。为此,sslstrip 正在“剥离” https:// URL 并将它们转换为 http:// URL。

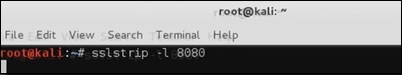

要打开它,请转到 Applications → 09-Sniffing & Spoofing → Spoofing and MITM → sslstrip。

要设置它,写入将所有 80 端口通信转发到 8080。

然后,为所需的端口启动sslstrip命令。